Gegevensprivacy verbeteren met behulp van Process Mining

Denk snel na:hoe vaak deel je informatie over jezelf per week, of zelfs elke dag? Als je bedenkt hoe vaak je je e-mailadres op verschillende websites opgeeft of andere persoonlijke informatie ergens anders invoert, wordt het al snel duidelijk dat het zelfs meer is dan je denkt.

Tegenwoordig is uw online, digitale beveiliging net zo belangrijk als uw deuren 's nachts op slot houden, wat betekent dat alle bedrijven er alles aan moeten doen om hun inspanningen op het gebied van cyberbeveiliging te verbeteren.

Nieuwe regelgeving, een nieuwe focus op cyberbeveiliging

Veel overheden en industrieën creëren nu nieuwe wet- en regelgeving om gegevens van burgers en consumenten te beschermen. Zo heeft de Europese Unie onlangs de Algemene Verordening Gegevensbescherming (AVG) ingevoerd om betere controles op de gegevensprivacy voor EU-burgers te creëren. Geconfronteerd met potentieel hoge boetes, moesten bedrijven van elke omvang – en over de hele wereld – nieuwe strategieën ontwikkelen om te voldoen aan de gegevensprivacyvereisten van de AVG.

Deze focus op cyberbeveiliging heeft ons naar een huidig scenario geleid waarin zowat elke nieuwe software-implementatie nu een grondige evaluatie vereist vanuit een beveiligingsperspectief. Het is duidelijk een topprioriteit om datalekken en het verlies van vertrouwelijke klant-, werknemers- en bedrijfsgegevens te voorkomen. Hoewel er zoveel gespecialiseerde cyberbeveiligingsoplossingen en nichetoepassingen zijn, is het belangrijk ervoor te zorgen dat bedrijfssystemen en BPM-oplossingen (Business Process Management), zoals process mining, veilig zijn.

In dit blogartikel wordt het concept process mining geïntroduceerd en wordt nader ingegaan op de beveiligingsaspecten waarmee rekening moet worden gehouden bij het starten van process mining-initiatieven.

Wat is process mining?

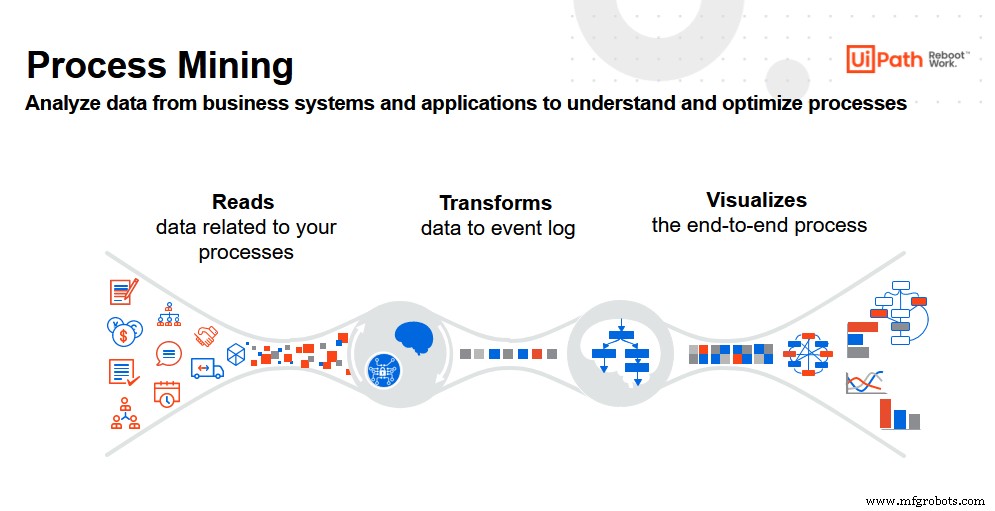

Process mining is een innovatieve technologie waarmee gebruikers een betrouwbaar visueel proces kunnen bouwen op basis van de digitale activiteiten van een bedrijf. Als werknemers en softwarerobots bijvoorbeeld interageren met IT-systemen van het bedrijf, worden hun activiteiten vastgelegd door die systemen. Process mining zet deze gegevens om in een gebeurtenislogboek en creëert vervolgens nieuwe visualisaties van het end-to-end proces.

Door een bepaald proces te onderzoeken via een process mining-tool, kunnen gebruikers een geheel nieuw perspectief en waardevolle nieuwe inzichten krijgen. Het resultaat? Gebruikers hebben de inzichten die nodig zijn om bestaande processen te verbeteren en betere besluitvorming mogelijk te maken. Meer specifiek kunnen bedrijven nu process mining gebruiken om de interne efficiëntie te verbeteren en de complexiteit te verminderen. Beide zijn cruciale eerste stappen in het positioneren van de organisatie om haar benadering van cyberbeveiliging te verbeteren.

Het is ook vermeldenswaard dat aangezien process mining kan worden geleverd door derden, die over het algemeen toegang krijgen tot de informatie van een bedrijf tijdens het proces, het belangrijk is om process mining-providers te kiezen met veilige producten en processen.

Teams moeten er ook voor zorgen dat gevoelige informatie bij elke stap wordt beschermd, zelfs in gebieden die misschien niet voor de hand liggend lijken. Process mining-tools kunnen bijvoorbeeld alle details over het werk van een werknemer weergeven, dus als een werknemer niet op een hoog niveau presteert, moeten deze gegevens worden versleuteld. Op deze manier is de manager van de medewerker de enige die deze informatie ziet en samen met de medewerker kan werken om deze resultaten te verbeteren.

Privacy door ontwerp

Voordat gebruikers process mining proberen te gebruiken om de cyberbeveiliging (of een ander proces) te verbeteren, moeten gebruikers eerst nadenken over de noodzaak van transparantie en hoe workflows en andere resultaten het beste kunnen worden geoptimaliseerd. Meer specifiek moeten ze rekening houden met:

-

De gegevens die ze nodig hebben

-

Hoe die gegevens te extraheren

-

Hoe ervoor te zorgen dat deze gegevens worden beschermd en voldoen aan de nalevingsvereisten bij elke stap van het proces

Aangezien process mining-tools werken met bedrijfsinformatie, kan het een uitdaging zijn om de privacy van alle belanghebbenden onder controle te houden. De uitdaging is vooral waar als je bedenkt dat bedrijfsgegevens persoonlijke identificeerbare informatie (PII) van werknemers en consumenten bevatten, inclusief de namen, adressen, afdelingen, gebruikers-ID's en nog veel meer.

Het privacy by design-principe richt zich op het vinden van de balans tussen het verstrekken van transparante gegevens en het beschermen van de privacy van belanghebbenden. Deze technische benadering moedigt technologieleveranciers aan om boven alles de nadruk te leggen op privacy. Daarom moet elke privacy by design-aanpak privacy op een proactieve, preventieve manier behandelen vóór andere overwegingen met betrekking tot een andere workflow, proces of mogelijkheid.

Privacybeslissingen om te overwegen bij process mining

Om ervoor te zorgen dat een nieuw proces niet in strijd is met het beleid inzake persoonsgegevens en wel voldoet aan de vereisten, zijn er een paar punten waarmee u rekening moet houden:

-

Toegang tot onbewerkte gegevens :overweeg als eerste stap zorgvuldig het algehele gegevensextractieproces, of het nu vanuit het IT-systeem van het bedrijf of het datawarehouse is. Het implementatieteam van process mining moet toegang hebben tot deze bedrijfsgegevens, zodat ze zich kunnen concentreren op het extraheren van wat het belangrijkst is voor analyse. Daarom is het belangrijk voor het bedrijf om de gegevens te kiezen waartoe het toegang zal verlenen voor verdere analyse, een stap die ook helpt om de algehele implementatie te versnellen en te vereenvoudigen.

-

Kies de juiste strategie: gegevens filteren, pseudonimiseren of anonimiseren. Daarna moet het process mining-team werken aan de vertaling van de ruwe data. Zij kunnen deze informatie omzetten in begrijpelijke termen en een format ontwikkelen dat geschikt is voor process mining. Uiteindelijk worden de gegevens vervolgens omgezet in dashboards die het team zal gebruiken om te beslissen op welke functies het zich moet concentreren.

Op dit moment zijn er drie keuzes voor het beheren van persoonlijke informatie:filteren, anonimiseren , of pseudonimiseren .

-

Filteren :soms moet het bedrijf informatie bijhouden die niet nodig is voor specifieke procesanalyses. In dit geval zou het team gewoon aanraden om het te verwijderen. Als de gegevens gevoelig zijn en geen invloed hebben op het resultaat van de bedrijfsanalyse, kunnen gebruikers deze verwijderen, vooral omdat de nadruk moet liggen op geldige en relevante gegevens.

-

Pseudonimisering :dit is de meest gebruikelijke manier om met gevoelige gegevens om te gaan. Simpel gezegd, het is een manier om de informatie te versleutelen, zodat gebruikers deze niet kunnen correleren met echte gegevens:specifieke namen, adressen of andere PII-gegevens.

In dit geval kan het team ervoor kiezen om waar mogelijk PII-gegevens te vervangen door pseudonieme informatie. Bijvoorbeeld als het bedrijf niet wil dat analisten de namen zien van werknemers die procesgerelateerde taken uitvoeren. In dit geval kan het team deze namen vervangen door cijfers. Alleen geselecteerde gebruikers hebben toegang tot de tabel met "vertalingen" om de werkelijke namen te identificeren.

-

Anonimisering :dit is bijna identiek aan de pseudonimiseringsprocedure waarbij het team ervoor koos om PII-gegevens te vervangen door een uniek pseudoniem. Maar deze keer is er geen vertaaltabel. De originele gegevens zijn dus veilig omdat heranonimisering onmogelijk is. Maar deze keer is er geen vertaaltabel. Op deze manier kunnen onbevoegde gebruikers de vertrouwelijke informatie van individuen niet identificeren met behulp van de beschikbare gegevens.

Eén overweging:geanonimiseerde gegevens kunnen de procesanalyse bemoeilijken, vooral als het bedrijf de gegevens zodanig overbeveiligt dat de eindinzichten niet meer bruikbaar zijn.

Toegang tot definitieve gegevens

Wanneer de gegevens gereed zijn en als "definitief" worden beschouwd, is het belangrijk om te overwegen hoe de gegevens in de nieuwe context zullen worden benaderd. Het process mining-team moet zakelijke gebruikers definiëren die toegang hebben tot dashboards, procesgrafieken, rapporten en andere informatie.

De juiste process mining-tools, zoals UiPath Process Mining, leveren waardevolle selfservice-tools die toegang geven tot IT-teams en toch het eigendom en de controle geven aan zakelijke gebruikers. Beide groepen kunnen zelfstandig werken aan een gemeenschappelijk doel:nieuwe inzichten verwerven in bestaande processen.

Meer weten over process mining? Bekijk onze video over UiPath Process Mining of download vandaag nog onze whitepaper, RPA versnellen met end-to-end procesinzicht en -bewaking.

Automatisering Besturingssysteem

- Privacy in cloud computing; Weet het allemaal

- 10 voordelen van het gebruik van cloudopslag

- Waterloze technologieën gebruiken in het verfproces

- IIoT edge-ontwikkeling – WebSockets gebruiken

- Procesinzichten:wat te doen na procesanalyse

- Energie-efficiëntie verbeteren met HMI's

- Drie manieren waarop AI de productieprocessen verbetert

- Celonis-webinar:procesuitvoering verbeteren

- Gegevens om het continue verbeteringsproces te voeden

- Veldgegevens verzamelen voor procesoptimalisatie

- Mijnbouwactiviteiten verbeteren met slimme technologie