'Unclonable' beveiligings-IC's met ChipDNA-technologie gelanceerd om IoT-klanten te beschermen

Loomis:goed als een aanval meer kost dan het voordeel van een aanval

Loomis:goed als een aanval meer kost dan het voordeel van een aanval Ontwerpers kunnen nu proactief en goedkoop hun intellectuele eigendom (IP) en producten beschermen met een oplossing waarvan wordt beweerd dat deze immuun is voor invasieve fysieke aanvallen.

Dat zegt het in de VS gevestigde Maxim Integrated Products, Inc die de DS28E38 DeepCover® veilige authenticator heeft gelanceerd. "Beveiliging kan ingewikkeld zijn", zegt Don Loomis, vice-president van Maxim's Micros, Security &Software Business Unit, "maar het vermijden ervan is kostbaar." Dat is een goed uitgangspunt bij het beoordelen van beveiliging in het internet der dingen, zegt Jeremy Cowan .

“Als je iets waardevols doet, moet je het zeker stellen. En met medische apparatuur kan het behoorlijk zwaar zijn”, voegt Loomis toe.

Cyberaanvallen blijven de krantenkoppen halen en Internet of Things (IoT)-apparaten vormen een kwetsbaar punt - volgens Cybersecurity Ventures zal de schade door cybercriminaliteit de wereld in 2021 jaarlijks $ 6 biljoen kosten. .

Toch blijft ontwerpbeveiliging een bijzaak, waarbij veel ingenieurs van mening zijn dat het implementeren van beveiliging duur, moeilijk en tijdrovend is, terwijl anderen het aan software overlaten om hun systemen te beschermen. Bovendien, wanneer beveiligde geïntegreerde circuits (IC's) worden gebruikt, worden sommige gecompromitteerd door geavanceerde, directe aanvallen op siliciumniveau die vaak worden gelanceerd in een poging om cryptografische sleutels en beveiligde gegevens van deze IC's te verkrijgen.

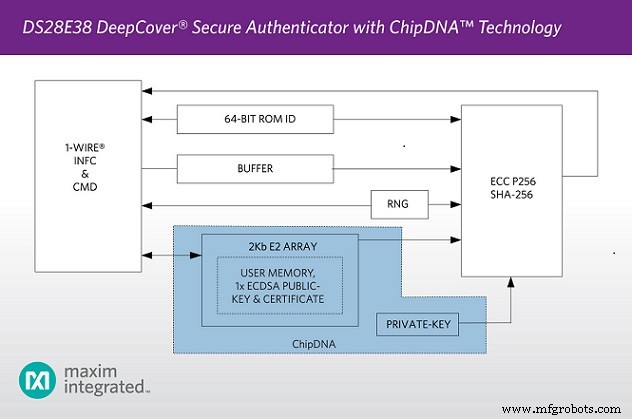

De DS28E38 is voorzien van Maxim's ChipDNA Physical Unlonable Function (PUF)-technologie, die volgens het bedrijf "immuun is voor invasieve aanvallen" omdat de op ChipDNA gebaseerde cryptografische basissleutel niet in het geheugen of in een andere statische toestand bestaat. In plaats daarvan vertrouwt het PUF-circuit van Maxim op de natuurlijk voorkomende willekeurige analoge kenmerken van fundamentele MOSFET-halfgeleiders (Metal-Oxide Semiconductor Field-Effect Transistor) om cryptografische sleutels te produceren.

Indien nodig genereert het circuit de sleutel die uniek is voor het apparaat en die onmiddellijk verdwijnt wanneer het niet meer in gebruik is. Als de DS28E38 een invasieve fysieke aanval zou ondergaan, zou de aanval ervoor zorgen dat de gevoelige elektrische kenmerken van het circuit veranderen, waardoor de doorbraak verder wordt belemmerd.

"Met Maxim's ChipDNA PUF-technologie is de DS28E38 veilige authenticator zeer effectief en bestand tegen fysieke of black-box reverse engineering-aanvallen", zegt Michael Strizich, president van MicroNet Solutions Inc . "Zelfs bij een insider-aanval in het slechtste geval blijven de door de PUF gegenereerde gegevens waarschijnlijk beschermd dankzij de beveiligingsfuncties die door Maxim zijn geïmplementeerd."

Naast de beschermingsvoordelen, vereenvoudigt of elimineert de ChipDNA-technologie de noodzaak van ingewikkeld beveiligd IC-sleutelbeheer, aangezien de sleutel direct kan worden gebruikt voor cryptografische bewerkingen. Het ChipDNA-circuit heeft ook een hoge betrouwbaarheid aangetoond ten aanzien van proces, spanning, temperatuur en veroudering.

Om de cryptografische kwaliteit aan te pakken, is de evaluatie van de PUF-uitvoer naar de op NIST gebaseerde randomness-testsuite bovendien succesvol geweest met voldoende resultaten. Met behulp van de DS28E38 kunnen ingenieurs vanaf het begin een hacking-verdediging inbouwen in hun ontwerpen. Er wordt gezegd dat de IC goedkoop is en eenvoudig te integreren is in het ontwerp van de klant via Maxim's 1-Wire®-interface met één contact, gecombineerd met een laagcomplexe opdrachtset met vaste functies, inclusief cryptografische bewerkingen.

"Het vroeg ontwerpen van op hardware gebaseerde beveiliging vereist niet veel inspanning, middelen of tijd", zegt Scott Jones, managing director van Embedded Security bij Maxim Integrated. “Met de op ChipDNA-technologie gebaseerde DS28E38 kunnen ontwerpers hun producten eenvoudig versterken met het hoogste niveau van bescherming. Je kunt tenslotte geen sleutel stelen die er niet is.”

Een van de geclaimde voordelen is dat het zeer veilig is, dankzij een ChipDNA-beschermde set cryptografische tools, waaronder asymmetrische (ECC-P256) hardware-engine, true random number generator (TRNG), decrement-only teller met geverifieerde uitlezing, 2Kb beveiligde elektrisch wisbaar programmeerbaar alleen-lezen geheugen (EEPROM) en uniek 64-bits ROM-identificatienummer

Maxim noemt het eenvoudig te implementeren en kosteneffectief. Het beschikt over single-contact bediening met 1-Wire, geen firmware-ontwikkeling op apparaatniveau, vereenvoudigd sleutelbeheer en gratis hostsysteemsoftwaretools. Ten slotte wordt gezegd dat de oplossing betrouwbaar is, met 5ppb PUF key-error rate (KER) bereikt in de loop van de tijd, temperatuur en spanning.

De DS28E38 is beschikbaar op de website van Maxim en selecteer geautoriseerde distributeurs voor $ 0,83 (1000-up, FOB USA). Een evaluatiekit is beschikbaar voor $ 65,00

www.maximintegrated.com/products/DS28E38

Voor een video over ChipDNA, zie Verdedig je IoT-ontwerpen tegen hackers

https://www.maximintegrated.com/chipdna-video

Internet of Things-technologie

- Cisco IoT zorgt voor betrouwbaarheid met flexibele, altijd beschikbare controle voor nutsbedrijven

- De weg naar industriële IoT-beveiliging

- Frost &Sullivan prijst Cisco's IoT-beveiligingsstrategie met Global Leadership Award

- Drie stappen naar IoT-adoptie voor zorgverzekeraars

- Brandbestrijding met IoT

- IoT-beveiliging – wie is verantwoordelijk?

- Exploitanten moeten hun IoT-beveiligingsstrategieën afstemmen op hun ambities in de IoT-markt

- IoT-beveiliging – een belemmering voor implementatie?

- Veelzijdig zijn met IoT

- De ETSI IoT-standaard:doen regelgevers genoeg om IoT-apparaten te beschermen?

- ICS-beveiliging in de schijnwerpers vanwege spanningen met Iran