De realiteit van hacken….of een nieuwe hackrealiteit?

We leven in een cyberkwetsbare wereld – een wereld die wordt beheerst door data. Gegevens omvatten bijna elk aspect van ons persoonlijke en openbare leven. Het wordt intensief gedeeld, gedistribueerd, opgeslagen en geopend, en het loopt voortdurend gevaar. Recente megahacks, zoals die op onder meer Target, Yahoo en Ashley Madison, tonen aan dat het lekken van persoonlijke informatie en misbruik van onze gegevens onvermijdelijk zijn in een wereld die steeds meer verbonden en datacentrisch wordt.

Hoe zorgwekkend deze hacks ook zijn, we moeten ons ervan bewust zijn dat het risico uiteindelijk slechts het misbruik van gegevens is. Dergelijke aanvallen kunnen ongetwijfeld verwoestende gevolgen hebben voor het leven van mensen, maar hun resultaat is beperkt tot de virtuele wereld en kan de fysieke wereld niet raken, althans niet rechtstreeks.

Zie ook: De U.S. VA beschermt uw hackkuch tegen hacking

Dit is allemaal aan het veranderen nu onze wereld zich geleidelijk ontwikkelt tot een cyber-fysieke wereld. Wikipedia definieert een cyberfysisch systeem als een systeem waarin fysieke en softwarecomponenten nauw met elkaar verweven zijn. Dat wil zeggen, fysieke systemen controleren en worden bestuurd door elektronische componenten.

Een goed voorbeeld van een cyberfysisch systeem is een moderne auto, waarvan ongeveer 60% van de kosten verband houdt met elektronische engineering. Er zijn vaak meer dan 100 elektronische eenheden in een modern voertuig die kritieke mechanische en fysieke componenten aantasten, zoals remmen, het stuursysteem en het deurslotmechanisme.

Een ander voorbeeld is een fabriek die niet alleen door software wordt bewaakt, maar in grote mate ook door deze wordt bestuurd, vaak via draadloze interfaces op afstand.

Dit zijn slechts twee voorbeelden, maar er zijn er nog veel meer in talloze branches, zoals intelligente transportsystemen, medische apparaten en domotica - ook wel het slimme huis genoemd.

Niet hetzelfde als IoT

Een cyberfysisch systeem is nauw verbonden met, maar is niet synoniem met, het Internet of Things (IoT). IoT-apparaten zijn doorgaans de controllers van het cyber-fysieke domein. Ze gebruiken een of meerdere verbindingstechnologieën (bijv. mobiel of Bluetooth) en worden beheerd door serviceproviders of gebruikersapplicaties op een mobiel apparaat. Met de iPhone-applicatie van uw autofabrikant kunt u bijvoorbeeld op afstand uw auto ontgrendelen of de motor starten. De Amazon Echo-app voor slimme luidsprekers die je huisverlichting regelt, is een ander goed voorbeeld.

Wat deze voorbeelden gemeen hebben, is dat ze ons, als eindgebruikers, in staat stellen om fysieke functies draadloos te manipuleren.

Onze controle over deze systemen wordt beëindigd bij de IoT-controller (respectievelijk het voertuigtelematicasysteem of de slimme luidspreker). De IoT-controllers communiceren met fysieke objecten met behulp van twee belangrijke elementen:sensoren en actuatoren. Sensoren meten eigenschappen van de fysieke wereld (bijvoorbeeld de temperatuur van een centrifuge) en rapporteren deze aan de controller. Actuatoren manipuleren de fysieke wereld (bijvoorbeeld door de auto op zijn rijstrook te houden) op commando van de controller.

De lijm die dit alles verbindt, is software in de vorm van code en data, en het is software, niet liefde, die onze wereld van de 21e eeuw doet draaien. Daarin schuilt het probleem - softwarecode heeft onvermijdelijk bugs en ontwerpluchtjes, die mogelijk tot ernstige beveiligingsproblemen kunnen leiden - wat we exploiteerbaar zouden noemen.

Het aantal daadwerkelijk exploiteerbare bugs per 1.000 regels code hangt af van tal van factoren, waaronder welk onderzoek u graag wilt lezen. Maar zelfs volgens het meest optimistische onderzoek zal het gemiddelde voertuig, met zo'n 100.000.000 regels code, waarschijnlijk een paar duizend exploiteerbare bugs bevatten - dat is wat we een paradijs voor hackers noemen.

Voordat we in paniek raken, onze auto's kwijtraken en teruggaan naar paardenkoetsen, is het de moeite waard om op te merken dat auto's veilig zijn en dat dit aantal niet noodzakelijkerwijs een paar duizend manieren vertegenwoordigt waarop uw auto kan worden gemanipuleerd om u te doden zoals u bent het rijden. Om echt te beoordelen hoe kwetsbaar een systeem is voor aanvallen, moet het grondig worden geanalyseerd. Er zijn veel factoren waarmee rekening moet worden gehouden, zoals de motivatie van de aanvaller en toegang tot het doelwit. Toch is de algemene zorg terecht, en niet minder een geldige vraag is "hoe zijn we hier gekomen?"

Mijn antwoord zal je misschien verrassen. Ik denk dat het bijna onvermijdelijk was dat we op dit punt kwamen. De geschiedenis heeft keer op keer aangetoond dat markten worden aangedreven door functies, terwijl de beveiliging achterblijft. Toen de eerste computers met internet werden verbonden, dachten slechts een handvol experts na over de problemen van de inherente onveilige architectuur. Natuurlijk werden ze grotendeels genegeerd omdat ze niet bijdroegen aan het resultaat.

Het resultaat was dat we gaandeweg kennis maakten met een wereld van mystieke cyberwezens, zoals virussen, wormen en malware. Het kostte de industrie tijd om te reageren, omdat het altijd moeilijker is om beveiliging toe te voegen aan een productieomgeving. Geleidelijk aan werden antivirusprogramma's en firewalls uitgevonden en slaagden we erin om verder te gaan. Pc's zijn niet zonder beveiligingsproblemen, maar de economie stortte niet in en de hemel viel niet.

De volgende golf van connectiviteit

Een soortgelijk pad kon worden gevolgd naarmate we verder gingen met de volgende golf van connectiviteit:slimme mobiele apparaten en de evolutie van IT-systemen. De beveiligingsmensen fluiten altijd bij de poort en schreeuwen dat we beveiliging moeten inbouwen in de eerste ontwerpfasen, maar marktbestuurders dringen aan op functies, meer van hen en sneller.

Gebeurt hetzelfde in de IoT-wereld? Recente gegevens suggereren dat dit inderdaad het geval is. U kunt dus gerustgesteld worden door het uitgangspunt dat we de dynamiek van technologie op zijn beloop hebben laten gaan en als bijzaak beveiliging toevoegen, op dezelfde manier als in het verleden. Er is echter één zeer belangrijke observatie, die ik graag als afhaalpunt van dit artikel zou willen beschouwen:de tolerantie voor fouten daalt dramatisch elke keer dat we afhankelijker worden van software.

We zijn erin geslaagd het verlies van gegevens op onze personal computers en gehackte telefoons te verhelpen. We worstelen met kolossale datalekken in creditcarddatabases en onze meest persoonlijke informatie. Zullen we in staat zijn om te gaan met een echte mega-hack die onze fysieke wereld compromitteert, of erger nog, onherroepelijk schaadt?

Een beter idee zou kunnen zijn om te investeren in security by design. Die experts hebben deze keer misschien gelijk.

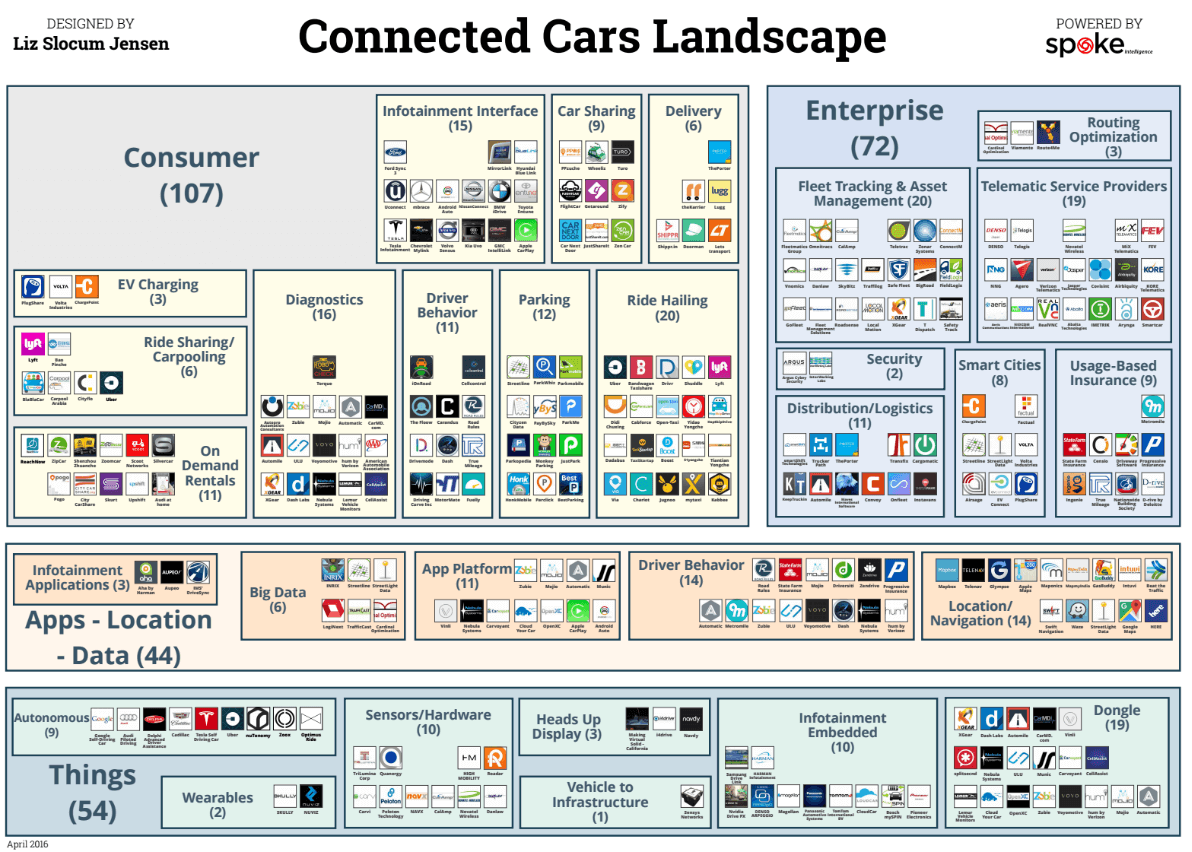

Dit artikel maakt deel uit van onze serie connected cars. U kunt hier een hoge resolutieversie van het landschap met 250 bedrijven downloaden.

Internet of Things-technologie

- De nieuwe wereld van Internet of Things-beheer aanpakken

- De wereld van textielkleurstoffen

- Reality checks ondergaan door de verfindustrie over de hele wereld

- Born connected:een nieuw tijdperk in mobiele innovatie

- Onderhoud in de digitale wereld

- De blinde vlek van het IoT blootleggen in een postpandemische wereld

- G.hn opent de deur naar nieuwe industriële kansen

- Reset Expectations in the Industrial IoT World

- Software AG voorspelt de toekomst van het internet der dingen

- Het 'Internet of Things' – van modewoord tot realiteit?

- De snel evoluerende wereld van simulatie