Hoe de Internet of Things-beveiligingsuitdagingen in ontwikkeling te verminderen

Om Henry Kissinger te parafraseren:"Het komt niet vaak voor dat [bedrijven] leren van het verleden, nog zeldzamer dat ze er de juiste conclusies uit trekken." Bij Link Labs hopen we deze trend te doorbreken als het gaat om beveiliging in het Internet of Things (IoT). De meeste mensen zijn zich bewust van de cyberbeveiligingsproblemen waarmee consumenten en bedrijven worden geconfronteerd als het gaat om internet, cloudcomputing, elektronische betalingen, mobiel en talloze andere technologieën. De reden dat beveiliging zo'n groot probleem is in cybercomputing, is dat maatregelen vaak pas na . werden overwogen het lanceren van een product of nieuwe technologie. Kortom, u kunt beveiliging niet eenvoudig achteraf aanpassen.

Bekijk daarom het onderstaande Google Trends-diagram. Dit toont de populariteit van zoektermen in de loop van de tijd. Zoals je in het blauw kunt zien, is "Internet of Things" een zoekterm geworden ... en het bevindt zich momenteel op het populairste punt in de geschiedenis van Google (vanaf januari 2015). Maar kijk eens naar de rode lijn. Dat is hoe het zoekvolume voor "Internet of Things-beveiliging" zich in dezelfde periode in populariteit opstapelt tegen "Internet of Things". Ik zou niet verwachten dat IoT-beveiliging IoT in termen van populariteit benadert, maar ik wed dat de relatieve omvang een ander verhaal te vertellen had.

Het is een goed beeld van de prioritering die plaatsvindt in het IoT. Bedrijven zien een kans van $ 19 biljoen en willen zich snel ontwikkelen en vaak wordt beveiliging een slachtoffer van de time-to-market. Klinkt bekend? Dit is precies waarom we grote inbreuken zien bij Home Depot en Target, en waarom het IoT vatbaar is voor hacks.

Plan voor uw Internet of Things-beveiligingsuitdagingen

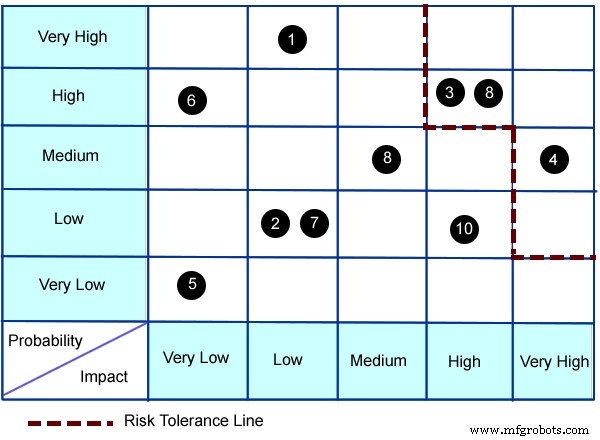

Hoewel het lijkt alsof we als industrie al op dit pad van geen terugkeer zijn, is er nog steeds hoop. En het begint bij u, uw bedrijf en de IoT-toepassing die u aan het bouwen bent. U moet rekening houden met de beveiligingsuitdagingen van het Internet of Things waarmee u wordt geconfronteerd voordat u de technologie volledig uitbouwt. Hier is een manier hoe. De risicomatrix voor IoT-beveiliging Een risicomatrix is een basismethode in risicobeheer die de kans op risico vergelijkt met de impact van dat risico. Als een bepaald risico zeer waarschijnlijk is en ook een grote impact heeft, krijgt dat probleem prioriteit. Je moet je eerst concentreren op het stoppen van die dreiging.

Bron: ruleworks.co.uk

Bron: ruleworks.co.uk

Uw team kan een risicotolerantielijn opstellen om u te helpen bij het prioriteren van uw IoT/M2M-beveiligingsuitdagingen. Als de impact gemiddeld is maar de waarschijnlijkheid erg laag, kan dat item onder uw risicotolerantielijn vallen en zult u zich er niet op concentreren. Met een onbeperkt budget of een extern bedrijf dat voor de beveiliging kan zorgen, kunt u uiteraard alle toegangspunten tot uw systeem veilig beveiligen. Dat is ideaal. Tussen haakjes, we willen nogmaals benadrukken dat 'risicotolerantie' geen afhankelijke variabele is van 'time-to-market'. Maar als u het alleen doet, raden we u aan te beginnen met het risicomatrixproces dat u hierboven ziet. Hier zijn enkele typische beveiligingsproblemen waarmee een IoT-toepassing kan worden geconfronteerd:

- AES openbare/private sleuteluitwisselingsmethoden

- Beschermde TPC/IP-netwerken tegen indringing via uw apparaat

- Vooraf gedeelde sleutels beschermen tegen reverse-engineering via een MCU-debugger

Samenvattend raden we aan om alle M2M-beveiligingsuitdagingen voor uw toepassing te schetsen. Breng ze vervolgens in kaart in een risicomatrix en geef prioriteit aan uw zorgen. Hoe goed kunt u de topprioriteiten en alle volgende zorgen veilig borgen? Stuur ons een bericht als u hulp wilt van een ingenieur van Link Labs over uw specifieke Internet of Things-beveiligingsuitdagingen.

Internet of Things-technologie

- Uw IT-risico evalueren - hoe en waarom

- De beveiligingsuitdaging van het internet der dingen:deel 2

- De beveiligingsuitdaging van het internet der dingen:deel 1

- Vier grote uitdagingen voor het industriële Internet of Things

- Hoe het internet der dingen de toeleveringsketen transformeert:deel 2, toekomstige oplossingen

- Cyberbeveiliging en het internet der dingen:toekomstbestendige IoT-beveiliging

- Hoe het internet der dingen financiële investeringen verbetert

- Hoe maakt het internet der dingen onze kantoren productiever?

- 5 uitdagingen waarmee het internet der dingen nog steeds wordt geconfronteerd

- Het industriële internet der dingen beveiligen

- Microsoft onthult IoT Central om de ontwikkeling van Internet of Things te vereenvoudigen