Ransomware katalyseert industriële beveiligingsrevolutie

De hack van de Colonial Pipeline-ransomware kostte $ 4,4 miljoen aan losgeld en miljoenen meer aan gederfde winst, reputatieschade en overheidstoezicht. Na de aanval dwingen het toenemende aantal en de ernst van cyberaanvallen federale agentschappen om revisies op het gebied van cyberbeveiliging te stimuleren. Maar achter de oproepen van de regering voor verandering gaat de strijd van industrieën om de digitale revolutie te omarmen.

Hoewel er toepassingen van gegevensgestuurde automatisering zijn verspreid over industriële sectoren, bestaan deze innovaties naast workflows die gegevens delen via klemborden, en verspillen ze uren of zelfs dagen en weken aan het wachten op het vastleggen, verspreiden en uitvoeren van informatie van partners.

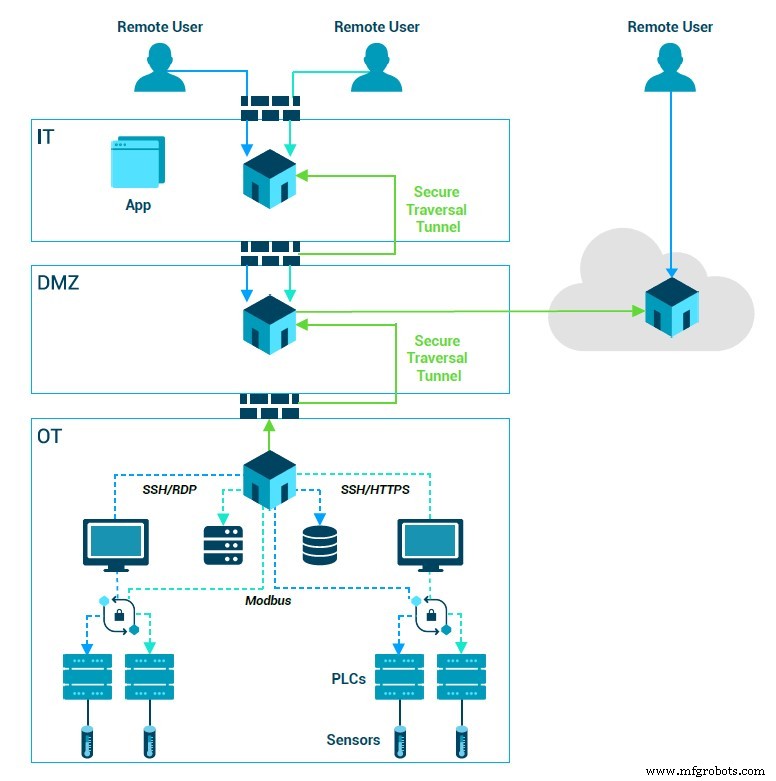

Een diagram van een zero-trust systeem.

Nu, met het uitvoerend bevel van Biden om de cyberbeveiligingshouding van het land te verbeteren, een 100-dagenplan om de beveiliging van een verouderend elektriciteitsnet aan te pakken, en de nieuwe richtlijn van het Department of Homeland Security voor Amerikaanse pijpleidingen, worden industrieën die moderne technologie nog volledig moeten toepassen, sterk aangemoedigd om cyberbeveiligingsprocessen en -technologieën te verbeteren om operaties te beveiligen - een uitdaging die complex en duur kan zijn om aan te pakken.

Voor veel operaties voelt deze taak net zo moeilijk als nodig. Het oplossen van de beveiligingsproblemen die het gevolg zijn van het samenvoegen van nieuwe en verouderde apparatuur (een veel voorkomende en vaak noodzakelijke aanpak in de industriële wereld) vereist meer dan een nieuwe standaard beveiligingsoplossing; het vereist een geheel nieuwe manier van denken.

Beveiliging kan niet langer worden gezien als louter een verdedigingstactiek. In plaats daarvan moet het worden gezien als de basis voor de overgang naar 'slimme' infrastructuur - een visie die nu al bijna tien jaar de ronde doet, maar in theorie populairder is geworden dan in de praktijk.

De visie voor een slim elektriciteitsnet ziet er bijvoorbeeld ongeveer zo uit:

Elektrische onderstations worden beheerd door IoT-apparaten die in realtime kunnen communiceren met beheerders, partners en klanten; verschillende energiebronnen - wind, water, zonne-energie, kernenergie en fossiele brandstoffen - worden allemaal automatisch gemengd om de opwekking en distributie te optimaliseren; energie-intensieve ruimtes, zoals datacenters of grote kantoorgebouwen, maar ook woonhuizen, hebben allemaal slimme thermostaten die gebruikmaken van machine learning om verwarming en koeling te optimaliseren, waardoor de kosten en het energieverbruik worden verlaagd.

Hoewel deze ideeën niet nieuw zijn, was er een reeks spraakmakende cyberaanvallen nodig om te bewijzen dat deze visie voor een smart grid (of een verbonden infrastructuur) gebaseerd is op een voldoende cyberbeveiligingshouding.

De enige manier om bijvoorbeeld volautomatische spanningsaanpassingen in een elektrisch onderstation mogelijk te maken, of in realtime te communiceren met thermostaten, straatverlichting en kantoorverwarmingssystemen, is als die interacties beveiligd zijn. Anders zouden grootschalige investeringen in het digitaliseren van infrastructuur te veel cyberkwetsbaarheden creëren om de moeite waard te zijn.

Duncan Greatwood

Nu we weten dat cyberbeveiliging een essentieel onderdeel is van slimme infrastructuur, wat nu? Volgens de recente uitvoeringsbevel van Biden wijkt de beveiligingsstrategie die een antwoord zou kunnen bieden volledig af van traditionele modellen. De richtlijn moedigt operators aan om een zero trust-architectuur aan te nemen, het moderne alternatief voor perimetergebaseerde beveiliging.

U kunt nul vertrouwen beschouwen als het plaatsen van een slot op elke deur van uw huis, inclusief de koelkast, voorraadkast en magnetron - waarbij elk individueel gezinslid een unieke toegangssleutel voor elke locatie bezit. Dit in tegenstelling tot een traditionele beveiligingsaanpak, waarbij gewone sloten, met slechts één hoofdsleutel, op de voor- en achterdeuren worden geplaatst.

Binnen deze architectuur zonder vertrouwen zouden beheerders van hulpprogramma's elke gebruiker, elk apparaat en elke toepassing zijn eigen unieke identiteit geven met specifieke toegangsprotocollen. En in het geval dat een cybercrimineel toch binnenkomt, zou het systeem de entiteit isoleren en de controles aanpassen om te voorkomen dat het verder toegang krijgt tot iets anders.

Gebrek aan gedetailleerde controle is precies waarom incidenten zoals de Colonial Pipeline ransomware-hack gemakkelijk kunnen escaleren tot een punt waarop de operatie gedwongen wordt te stoppen, en dat is waarom we bijna elke week zien dat een nieuwe grootschalige cyberaanval weer een andere kritieke operatie verlamt.

Met een zero trust-strategie die is geïmplementeerd om alles te beschermen, van 20 jaar oude systemen zonder wachtwoord of versleuteling tot toekomstige IoT-apparaten met digitale identiteiten, zullen operators de voordelen van digitale transformatie gaan voelen. Ze ervaren gemakkelijke toegang op afstand, efficiënt delen van gegevens en gemakkelijke samenwerking met partners, allemaal het resultaat van een tactiek die voorheen als puur defensief en kostbaar werd beschouwd.

Met mandaten en prikkels om een andere aanpak te volgen, verhoogt de Biden-administratie niet alleen de rol van beveiliging bij het bouwen van slimme infrastructuur; het herdefinieert wat het betekent om veilig te zijn. In het proces, en misschien zonder het volledig te beseffen, moedigen ze de industriële wereld aan om zelf een nieuwe digitale revolutie te beginnen.

— Duncan Greatwood is CEO van Xage

>> Dit artikel is oorspronkelijk gepubliceerd op onze zustersite, EE Tijden.

Internet of Things-technologie

- Beveiligingsproblemen van het industriële IoT aanpakken

- De kwaliteitsnormen verhogen met de 4.0 Industriële Revolutie

- Achteraf aanpassen van cyberbeveiliging

- De industriële retrofit-revolutie

- Industrieel IoT beschermen:een toenemende beveiligingsuitdaging – deel 1

- Waarom TÜV SÜD zegt dat het een leider op het gebied van industriële cyberbeveiliging is

- Generieke aanvallen verhogen het profiel van industriële cyberbeveiliging

- Trisis-malware ontdekt in aanvullende industriële faciliteit

- Een ICS-beveiligingschecklist

- Waarom beveiliging van industriële automatisering een nieuwe focus moet zijn

- Het industriële internet der dingen beveiligen