Exploitanten moeten hun IoT-beveiligingsstrategieën afstemmen op hun ambities in de IoT-markt

De rol van de operator in de IoT-waardeketen

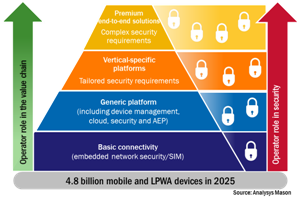

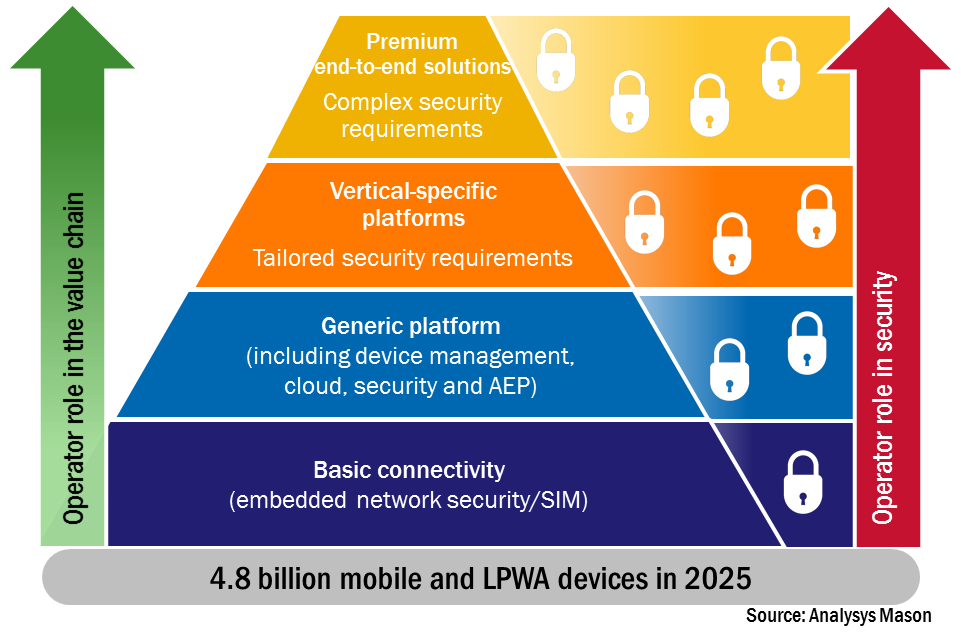

De rol van de operator in de IoT-waardeketen We voorspellen dat in 2025 6,4 miljard IoT-verbindingen wereldwijd gebruik zullen maken van vaste, mobiele en low-power wide-area (LPWA)-netwerken. Naarmate de IoT-markt groeit, neemt ook het beveiligingsrisico toe. De discussies over hoe het IoT te beveiligen, krijgen steeds meer aandacht.

Een end-to-end IoT-project bestaat uit meerdere, vaak diverse, apparaten, verschillende platforms, lagen en interfaces, waardoor er vele dimensies ontstaan om te beveiligen. Beveiliging staat hoger op de prioriteitenlijst voor IoT-projecten. Telecomoperators, als IoT-serviceproviders, moeten hun IoT-beveiligingscapaciteiten ontwikkelen met relevante producten en vaardigheden die passen bij hun IoT-strategie en ambitie, zeggen Sherrie Huang en Michele Mackenzie van Analysys Mason .

Telecomoperators moeten beveiligingsaanbiedingen ontwikkelen die passen bij hun IoT-propositie

Operators hebben een sterke erfenis in het beveiligen van de connectiviteitslaag met ingebouwde beveiligingsoplossingen van carrier-kwaliteit. Beveiligingsvereisten zoals veilige verzending, veilige gegevens en gebruikersauthenticatie zijn al tientallen jaren geïntegreerd in de operatornetwerken en mobiele netwerken worden over het algemeen als veilig en betrouwbaar beschouwd.

Op de IoT-markt richten operators zich echter steeds meer op componenten die verder gaan dan connectiviteit om een groter deel van de omzet te behalen. Om hogerop in de waardeketen te komen, is meer specialistische beveiligingsexpertise nodig, die CSP's niet altijd hebben.

Operators zullen steeds vaker het volgende moeten doen.

- Stel hun beveiligingsaanbod nauw af op de IoT-componenten van de waardeketen die ze bieden, zoals de applicatie, het apparaat en ondersteunende mogelijkheden zoals hosting. Het bieden van verbeterde beveiliging voor apparaten die verder gaan dan sim-authenticatie is misschien niet bekend terrein.

- Pas het beveiligingsaanbod aan voor hun doelgroep. Dit vereist een goed begrip van de technische component van het aanbod, maar ook van de naleving van regelgeving en bedrijfsmodellen. Degenen die in de EU actief zijn, moeten bijvoorbeeld de naleving van de AVG begrijpen.

Operators zullen moeten samenwerken of investeren om hun beveiligingsaanbod af te stemmen op hun IoT-propositie. Operators die al profiteren van een interne cyberbeveiligingseenheid, zoals Telefónica enVodafone , hebben misschien de nodige vaardigheden om hun eigen oplossingen te bouwen, maar de meesten zullen nog steeds moeten samenwerken voor sommige of alle oplossingen.

Een paar exploitanten, vooral diegene die zwaar hebben geïnvesteerd in specifieke sectorexpertise, kunnen strategische investeringen of overnames doen om hun aanbod te versterken.

Gedurfde acties zoals deze zullen een duidelijke boodschap naar de markt sturen over hun bedoelingen en rol in de waardeketen. Interessant is dat deze gedurfde aanpak niet beperkt is tot de grote wereldwijde operators zoals Telefónica of Singtel. Kleinere nationale en regionaal gerichte operators met sterke IoT-business units, zoals KPN enTele2, hebben verworven om hun beveiligingsreferenties te versterken.

Ondanks de aanzienlijke inspanningen en investeringen die nodig zijn, is het onwaarschijnlijk dat beveiliging op zichzelf een aanzienlijke nieuwe inkomstenstroom zal genereren. Het zal echter van cruciaal belang zijn om nieuwe klanten binnen te halen en mogelijk de service van de operator te onderscheiden van die van concurrenten.

Beveiliging kan operators helpen om hun LPWA-service te differentiëren en te versterken

Tegen 2025 zal meer dan de helft van de totale wide-area IoT-verbindingen wereldwijd op LPWA-netwerken zijn. Dit brengt nieuwe en andere uitdagingen met zich mee. Veel van de apparaten die op een LPWA-netwerk zijn aangesloten, zijn apparaten met een laag vermogen en een beperkte rekenkracht, factoren die de beveiligingsopties beperken.

Operators die 3GPP-standaarden gebruiken (NB-IoT en LTE-M) hebben in de vroege fase van de LPWA-marktontwikkeling een duidelijke kans om hun aanbod te onderscheiden van de propriëtaire netwerken door de inherente veilige aard van hun netwerken op de markt te brengen. Operators zijn traag geweest met het promoten van de waarde van ingebouwde gestandaardiseerde beveiliging in hun mobiele netwerken (hoewel de echte waarde van beveiliging pas recentelijk naar voren is gekomen).

Het bieden van extra beveiligingslagen door ontwerp vanaf het begin van het project zal waarschijnlijk wat extra initiële kosten met zich meebrengen, maar zal de totale kosten van het leveren van beveiliging voor de levenscyclus van het project verlagen. Bijvoorbeeld extra lagen inbouwen om de aangesloten apparaten te beveiligen en bij te werken.

Exploitanten zouden beveiliging kunnen positioneren als een essentiële onderscheidende factor voor hun LPWA-propositie en:

- promoot de ingebouwde beveiligingskenmerken van het netwerk en de simkaart en breng de mogelijkheden van hun connectiviteits- en apparaatbeheerplatforms op de markt bij het detecteren van afwijkingen en het beperken van de gevolgen - bijvoorbeeld het in quarantaine plaatsen van apparaten, OTA-updates enz.

- ontwikkelen nieuwe mogelijkheden intern of via partnerschappen om extra beveiligingslagen met toegevoegde waarde te bieden die kosteneffectief zijn voor LPWA-oplossingen - sommige operators onderzoeken bijvoorbeeld het idee om extra beveiliging in de SIM aan te bieden

- verzekeren dat hun beveiligingsaanbod zich richt op elk onderdeel van de waardeketen waar ze oplossingen bieden en gebruikmaken van professionele services en cyberbeveiligingsbedrijfseenheden om te adviseren over beveiligingsoplossingen en deze te implementeren.

IoT-beveiliging kan een belangrijke onderscheidende factor zijn

Het verkopen van IoT-beveiligingsoplossingen zal niet noodzakelijkerwijs substantiële inkomsten genereren voor operators. Beveiliging op de connectiviteitslaag is ingebed, maar zou een functie moeten zijn die de waarde van het connectiviteitsaanbod zou kunnen versterken. Beveiliging voor andere componenten van de waardeketen zal een premium service zijn, maar het is onwaarschijnlijk dat deze significante inkomsten zal genereren. IoT-beveiliging zal echter een kritieke factor zijn bij het binnenhalen van IoT-activiteiten met het potentieel om de service van de operator te onderscheiden van zijn concurrenten.

De auteurs van deze blog zijn Sherrie Huang, senior analist en Michele Mackenzie, hoofdanalist bij Analysys Mason

Internet of Things-technologie

- De weg naar industriële IoT-beveiliging

- Het IoT beveiligen tegen cyberaanvallen

- De IoT-bedreigingsvector beveiligen

- Kloof in vaardigheden treft de IoT-markt

- Op pad met IoT

- De vreemde, onvoorspelbare uitbreiding van IoT

- Hand in hand – Waarom het IoT SD-WAN nodig heeft

- Drie vragen die netwerkoperators moeten stellen over IoT-beveiliging

- Beveiliging versterkt het ware potentieel van IoT

- 4 strategieën om het industriële IoT-netwerk te ontwarren

- Een jaaroverzicht:12 IoT-beveiligingsoverwegingen