Community-gestuurde bron spoort zwakke punten in de beveiliging van hardwareontwerp op

Computersystemen zijn nog nooit zo geavanceerd en complex geweest als nu. Evenzo groeit het niveau van verfijning en prevalentie dat we zien bij moderne cyberaanvallen in een verbazingwekkend tempo. Hackers veranderen ook hun focus. Terwijl de industrie door de jaren heen ijverig heeft gewerkt om de softwarelaag te versterken, zijn hackers begonnen hun focus te verleggen naar de hardwarelaag.

In feite hebben industrie- en academisch onderzoek geavanceerde methoden aangetoond, die voortdurend worden verbeterd, om systemen te infiltreren via hardware - soms via hybride hardware-softwarekwetsbaarheden. Hackers hebben een groot voordeel door gebruik te maken van verschillende lessen en technieken die beschikbaar zijn in het publieke domein.

Aan de andere kant lijken de hardware-ontwerpers niet in het voordeel te zijn. Het ontbrak de industrie aan hetzelfde niveau van gemeenschappelijke taxonomie en gedeelde classificatie voor hardwarezwakheden die de afgelopen twee decennia goed zijn ingeburgerd voor software. Als gevolg hiervan worden hardwareontwerpers gehandicapt door de beschikbaarheid van gedeelde kennis en middelen terwijl ze proberen de weerbaarheid van hun producten tegen relevante aanvallen te verbeteren.

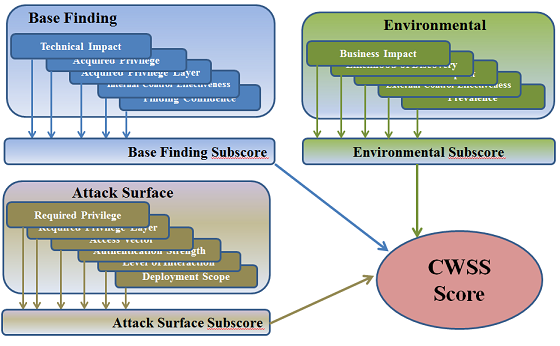

Common Weakness Scoring System (CWSS) (Bron:Mitre)

Mitre's door de gemeenschap ontwikkelde Common Weakness Enumeration (CWE) -systeem en Common Vulnerabilities and Exposures (CVE) -systeem hebben jarenlang gediend als toonaangevende bronnen voor het opsporen van softwarezwakheden per categorie en bekende kwetsbaarheden. Software-architecten en -ontwikkelaars gebruiken deze tools om ervoor te zorgen dat ze voorkomen dat ze beveiligingsproblemen in hun softwareproducten inbouwen, terwijl onderzoekers en leveranciers nieuwe kwetsbaarheden proberen op te sporen en toe te voegen om een steeds groter wordende collectieve referentie op te bouwen voor het oplossen van softwarebeveiligingsproblemen.

Terwijl hackers steeds meer hardware gebruiken, moet de industrie hetzelfde soort uitgebreide bronnen ontwikkelen voor het catalogiseren en volgen van zwakke punten in hardwareontwerp om beoefenaars te helpen bij het aanpakken van belangrijke beveiligingsvragen, waaronder:

- Waar zijn de relevante hardware-ingangen in mijn ontwerp?

- Wat is de algemene reeks zwakke punten waar ontwerpers goed op moeten letten?

- Welke fysieke apparaateigenschappen worden het meest beïnvloed wanneer temperatuur, spanning of stroom buiten het bedrijfsbereik vallen? Hoe zouden ze door hackers worden misbruikt om de robuustheid van mijn ontwerp te ondermijnen?

- Wat zijn de gevolgen van een succesvolle aanval op het hardwareapparaat, de softwarestack die erbovenop draait en het algehele geïntegreerde systeem?

- Wat zijn enkele recente voorbeelden van het probleem?

- Hoe kan een kwetsbaarheid vroeg in de levenscyclus van productontwikkeling worden gedetecteerd door validatieteams om de herstelkosten te minimaliseren?

- Wat zijn de beschikbare mitigatie-opties? Wat zijn de afwegingen tussen hun kosten en hun effectiviteit?

De branche heeft behoefte aan gestandaardiseerde, open toegang tot dit niveau van inzicht in veelvoorkomende hardwarebeveiligingsproblemen. We hebben een gemeenschappelijke taal nodig die door onderzoekers en leveranciers kan worden gebruikt om belangrijke lessen en best practices effectief met elkaar te delen.

Het goede nieuws is dat we nu een stap dichter bij de heilige graal zijn. Sinds afgelopen zomer werken Intel en Mitre samen en werkten ze onvermoeibaar door om het langverwachte framework te introduceren. In februari 2020 kondigde Mitre de release aan van de CWE-versie 4.0 die het bestaande softwaregerichte aanbod uitbreidde met de hardware-tegenhanger. Volgens de eerste aankondiging van Mitre is deze update bedoeld om "hardwareontwerpers te helpen bij het beter begrijpen van mogelijke fouten die kunnen worden gemaakt in specifieke gebieden van hun IP-ontwerp, en om docenten te helpen toekomstige professionals te leren over de soorten fouten die kunnen worden gemaakt." vaak gemaakt in hardware-ontwerp.”

De nieuwe CWE Hardware Design View bevat al 30 hardwareproblemen die hardwareontwerpers vaak over het hoofd zien. Deze problemen zijn gegroepeerd in categorieën op hoog niveau, zoals problemen met productie en levenscyclusbeheer, problemen met beveiligingsstromen, problemen met scheiding van bevoegdheden en toegangscontrole, problemen met algemeen circuit en logisch ontwerp, kern- en rekenproblemen, problemen met geheugen en opslag, beveiligingsprimitieven en cryptografie Problemen en nog veel meer.

Deze recente ontwikkeling is een grote stap in de goede richting, maar er is nog veel werk aan de winkel. De collectie zal naar verwachting in de loop van de tijd evolueren naarmate communitybijdragen meer inzendingen en voorbeelden introduceren. De onderzoeksgemeenschap, evenals partijen in de bredere industrie, de academische wereld en de overheid moeten samenkomen om deel te nemen en bij te dragen aan het verder uitbouwen van deze gestandaardiseerde, cumulatieve hardware CWE. En er is voldoende motivatie om dit te doen, met zoveel verstrekkende voordelen die uit deze inspanningen kunnen voortvloeien.

Een robuuste hardware-CWE stelt architecten in staat om effectieve mitigaties in hun producten te leren en in te zetten om aanvallen door hackers vanaf verschillende toegangspunten te voorkomen. Ontwerpers blijven op de hoogte van de best practices op het gebied van veilig ontwerp en vermijden veelvoorkomende valkuilen voor hardwarebeveiliging bij het maken van nieuwe producten. Verificatie-engineers zullen veel beter bekend zijn met de verschillende soorten hardwarezwakheden en daardoor effectiever zijn in het elimineren van kwetsbaarheden tijdens het ontwikkelingsproces. Beveiligingsonderzoekers zullen beter toegerust zijn om systemische hardwarebeveiligingsproblemen op te sporen en op te lossen en oplossingen te ontwikkelen die risico's en aanvallers belemmeren. Onderzoekers die willen doorbreken in het veld, kunnen profiteren van de middelen en de gemeenschappelijke taxonomie om met elkaar te leren, samen te werken en ervaringen uit te wisselen. De hardware-industrie kan zeker profiteren van een meer diverse gemeenschap, vergezeld door slimme koppen uit andere onderzoeksdomeinen om de huidige state-of-the-art naar de volgende grens te helpen. Dit zijn slechts enkele van de vele voordelen die we zullen zien als de industrie een open, cumulatief hardware CWE-framework bouwt.

Veel te lang hebben velen het gevoel gehad dat het identificeren en categoriseren van hardwarezwakheden, hoofdoorzaken en mitigatiestrategieën een eindeloze strijd was. Aangezien hardware in de toekomst een belangrijk doelwit blijft voor hackers, moeten we investeren in het onderzoek, de tools en de middelen die nodig zijn om hardwarezwakheden correct te catalogiseren en te evalueren met dezelfde urgentie en reikwijdte die we hebben voor softwarebedreigingen. De nieuwe CWE 4.0 is een fantastische eerste stap waarop de industrie zich kan scharen en daarop kan voortbouwen - waardoor beoefenaars dezelfde taal kunnen spreken terwijl ze doorgaan met het verbeteren van de robuustheid van de beveiliging van hardwareproducten waar mensen over de hele wereld elke dag op vertrouwen.

>> Dit artikel is oorspronkelijk gepubliceerd op onze zustersite, EE Times.

Ingebed

- Hoe voorkom je kostbare verrassingen bij het ontwerpen van verbonden hardware

- Wat is Control Unit:Components &Its Design

- Wat is Chatbot:ontwerpproces en zijn architectuur

- Mouser levert Infineon OPTIGA Trust X hardwarebeveiligingsoplossing

- Lattice:MachX03D FPGA verbetert de beveiliging met hardware root-of-trust-mogelijkheden

- Industriële IoT-beveiliging bouwt voort op hardware

- Trust Platform biedt kant-en-klare hardwaregebaseerde beveiliging

- Bluetooth MCU verbetert IoT-beveiliging

- Hardwareversnellers dienen voor AI-applicaties

- We hebben de bron "Hoe aangepaste behuizingen voor moederborden te ontwerpen" bijgewerkt

- Nieuw transistorontwerp verhult belangrijke computerchiphardware ter bescherming tegen hackers